こんにちは!

今回に記事はHOSHIとサトリクがお送りします。

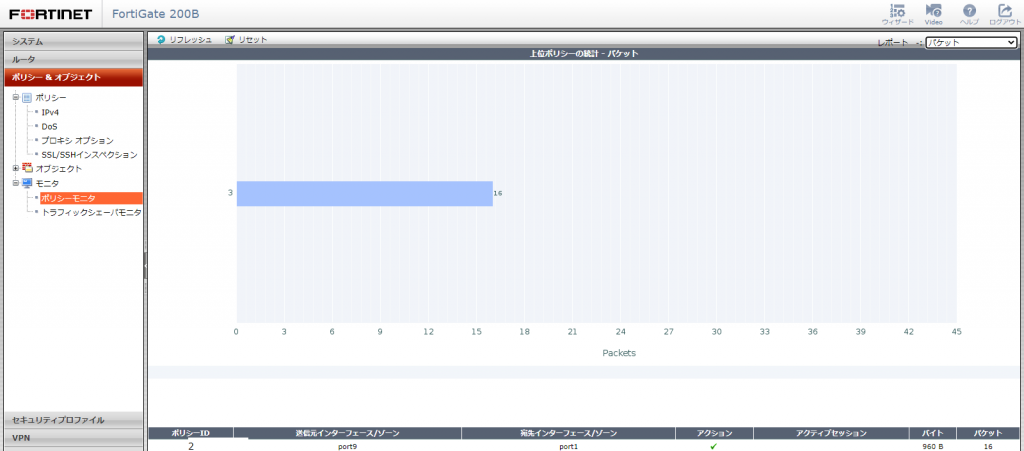

21年入社の我々は研修の一環でMBA(経営学修士)プログラムの一環であるプレゼンテーション

を行いました。

お題は営業部の方から資料を事前に渡され、そのお題に沿ったプレゼンを10人前後の前で五分間おこなうという物です。

初回はブログを記しているHOSHIが担当でした。

前日に資料を読み込んだり、話に説得力を持たせるため良い例え話はないかと下調べを行い、いざ当日!!

多角的に物事を見ることが「メタレベル」の要素の一つであることを、女性冒険家 アメリア・イアハートに例えようとしたところ

緊張から話の順序がめちゃくちゃになってしまい、もはや歴史の授業に…

しかしその後の総評で先輩や同期から、初回にしては分かりやすかった 例えがよかったと好評をいただき、下調べしたかいが

あったなと達成感がありました。

事前の下調べをするという事とプレゼンテーションを行った経験を忘れずに、今後の社会人生活をこなしていきます!

本日の記事は以上になります。

次回の記事もお楽しみに!

最近のコメント